สรุปข่าว

- Kaspersky เคยเผยแพร่รายงานเมื่อปี 2566 เปิดโปงกรณีกระเป๋าฮาร์ดแวร์ Trezor Model T ปลอมที่ถูกดัดแปลงภายใน ใช้ไมโครคอนโทรลเลอร์คนละรุ่น และโหลด Seed Phrase ที่ผู้โจมตีกำหนดไว้ล่วงหน้าแทน

- เหยื่อซื้ออุปกรณ์จาก “ผู้ขายที่น่าเชื่อถือ” บนเว็บประกาศขายของมือสอง สูญเสีย 1.33 BTC มูลค่าราว $29,585 แม้ไม่ได้ต่อเครื่องกับคอมพิวเตอร์ในขณะที่ถูกโจรกรรม

- บทเรียนสำคัญ ควรซื้อกระเป๋าฮาร์ดแวร์จากผู้จำหน่ายอย่างเป็นทางการเท่านั้น และตรวจสอบความถูกต้องของอุปกรณ์ทุกครั้งก่อนใช้งาน

แนวโน้มผลกระทบต่อราคา Neutral

เหตุการณ์นี้เป็นกรณีเฉพาะเจาะจงที่เกิดขึ้นและได้รับการเปิดเผยแล้วตั้งแต่ปี 2566 ไม่ใช่เหตุการณ์ใหม่ ผลกระทบต่อราคาตลาดคริปโตโดยรวมจึงอยู่ในระดับเป็นกลาง แต่ถือเป็นสัญญาณเตือนด้านความปลอดภัยที่นักลงทุนไม่ควรมองข้าม

ตามรายงานจาก Cointelegraph บริษัทความปลอดภัยทางไซเบอร์ชื่อดัง Kaspersky เคยเผยแพร่รายงานเจาะลึกเมื่อวันที่ 10 พ.ค. 2566 เปิดโปงการโจมตีแบบ “supply chain attack” ที่ซับซ้อน โดยใช้กระเป๋าฮาร์ดแวร์ Trezor Model T ปลอมซึ่งถูกดัดแปลงภายในอย่างแนบเนียน รายงานนี้จัดทำโดย Stanislav Golovanov ผู้เชี่ยวชาญด้านเหตุการณ์ทางไซเบอร์ของ Kaspersky เหยื่อได้รับความเสียหายถึง 1.33 BTC และ Trezor เองก็ยืนยันว่าอุปกรณ์ดังกล่าวถูกดัดแปลงโดยบุคคลภายนอกจริง

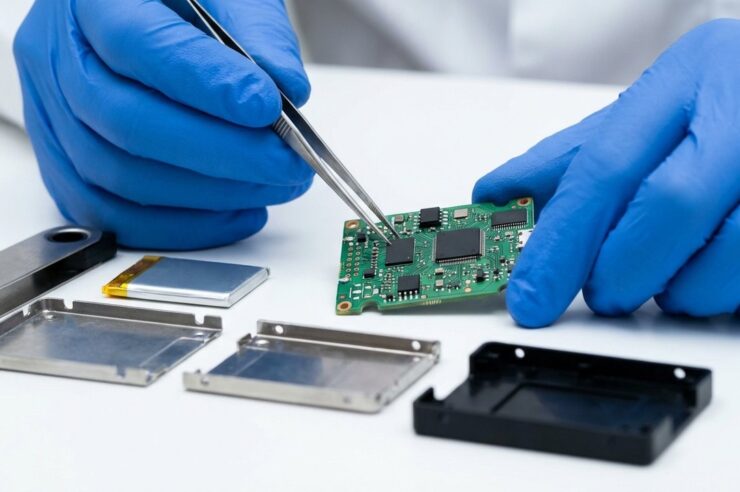

ดัดแปลงลึกถึงชิปและเฟิร์มแวร์ ดูภายนอกแทบแยกไม่ออก

สิ่งที่ทำให้การโจมตีครั้งนี้น่ากลัวเป็นพิเศษคือความประณีตของการปลอมแปลง กระเป๋าปลอมมีสติ๊กเกอร์โฮโลแกรมทั้งบนกล่องและตัวอุปกรณ์ หน้าตาและการทำงานดูเหมือนของจริงทุกอย่าง แต่ภายในถูกดัดแปลงอย่างถอนรากถอนโคน โดยเปลี่ยนไมโครคอนโทรลเลอร์จาก STM32F427 ของ Trezor จริงไปเป็น STM32F429 และปิดการทำงานของระบบป้องกันการอ่านหน่วยความจำทั้งหมด

ผู้โจมตียังดัดแปลงเฟิร์มแวร์ใน 3 จุดสำคัญ ได้แก่ ลบการตรวจสอบลายเซ็นดิจิทัลในบูตโหลดเดอร์เพื่อข้ามคำเตือนด้านความปลอดภัย แทนที่ Seed Phrase ที่ควรสุ่มสร้างด้วยหนึ่งในชุด Seed Phrase 20 ชุดที่ผู้โจมตีเตรียมไว้ล่วงหน้า และลดจำนวนความเป็นไปได้ของรหัสป้องกันเพิ่มเติมให้เหลือเพียง 1,280 ชุด เมื่อตั้งค่าอุปกรณ์เรียบร้อย ผู้โจมตีก็มีกุญแจไขกระเป๋าเงินของเหยื่ออยู่ในมืออย่างสมบูรณ์ตั้งแต่วันแรก

โจรกรรมเกิดขึ้นโดยไม่ต้องต่อคอม เหยื่อสูญ BTC กว่า $29,000

เหยื่อในคดีนี้ซื้อกระเป๋าปลอมผ่านเว็บประกาศขายของมือสองยอดนิยม โดยเชื่อว่าซื้อจาก “ผู้ขายที่น่าเชื่อถือ” ราวเดือน มี.ค. 2565 หลังโอน Bitcoin เข้าไปเก็บในอุปกรณ์ได้ประมาณหนึ่งเดือน เงินก็หายไปทั้งหมด 1.33 BTC คิดเป็นมูลค่าราว $29,585 ณ เวลาที่ตรวจสอบพบ สิ่งที่น่าตกใจคือการโจรกรรมเกิดขึ้นโดยที่เหยื่อไม่ได้เสียบอุปกรณ์เข้ากับคอมพิวเตอร์เลยในขณะนั้น เพราะผู้โจมตีรู้ Seed Phrase อยู่แล้วจึงสามารถโอนเงินออกได้จากระยะไกลโดยตรง

Trezor ได้ออกมายืนยันการดัดแปลงอุปกรณ์ดังกล่าวและระบุว่าเหตุการณ์นี้เกิดขึ้นนานกว่าหนึ่งปีก่อนหน้าที่ Kaspersky จะเผยแพร่รายงาน และนับจากนั้นก็ไม่มีรายงานกรณีที่คล้ายกันอีก Trezor ยังได้เผยแพร่คำแนะนำสำหรับผู้ใช้เพื่อป้องกันปัญหาในลักษณะนี้ด้วย สิ่งที่ผู้ใช้ทำได้ทันทีคือซื้อกระเป๋าฮาร์ดแวร์จากเว็บไซต์ทางการหรือผู้จำหน่ายที่ได้รับการรับรองอย่างเป็นทางการเท่านั้น ไม่ว่าจะถูกกว่าหรือหาง่ายกว่าแค่ไหนก็ตาม

ก่อนหน้านี้ Siam Blockchain ได้รายงานข่าวที่เกี่ยวข้องกันในด้านภัยคุกคามทางไซเบอร์ไว้แล้ว โดย เตือนภัยแฮกเกอร์ใช้ AI Deepfake เจาะ KYC แบงก์-เว็บเทรดคริปโตสำเร็จ ซึ่งแสดงให้เห็นว่าภัยคุกคามด้านความปลอดภัยในโลกคริปโตมีความซับซ้อนและหลากหลายรูปแบบมากขึ้นเรื่อยๆ

ส่วนตัวผู้เขียนมองว่าแม้เหตุการณ์นี้จะเกิดขึ้นมาหลายปีแล้ว แต่บทเรียนจากคดีนี้ยังคงใหม่และสำคัญมากสำหรับนักลงทุนคริปโตในไทย เพราะหลายคนยังคงนิยมซื้ออุปกรณ์ผ่านช่องทางที่ไม่เป็นทางการเพื่อประหยัดค่าใช้จ่าย สิ่งที่น่าจับตามองคือรูปแบบการโจมตีนี้สามารถนำไปใช้กับกระเป๋าฮาร์ดแวร์ยี่ห้ออื่นได้ด้วยเช่นกัน ไม่ใช่แค่ Trezor ดังนั้นกฎเหล็กง่ายๆ ที่ควรจำไว้คือ ถ้าไม่ได้ซื้อจากเว็บทางการหรือตัวแทนจำหน่ายที่ได้รับการรับรอง ความเสี่ยงที่จะเจอของปลอมก็ยังมีอยู่เสมอ อย่าให้ราคาถูกกว่าไม่กี่ร้อยบาทมาแลกกับ Bitcoin ทั้งพอร์ตที่สะสมมา

ที่มา: @Cointelegraph

ภาพจาก AI