สรุปข่าว

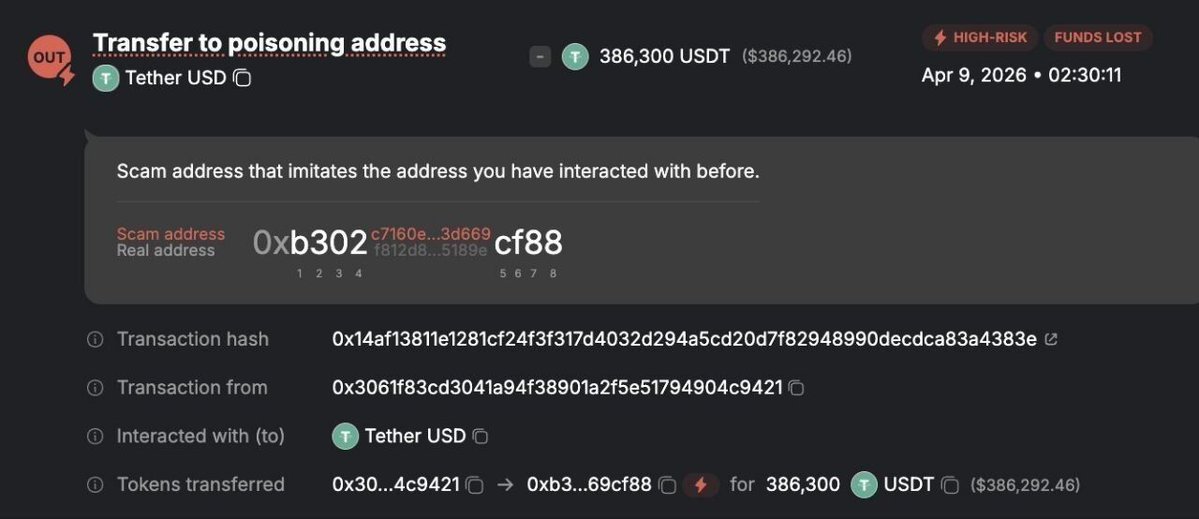

- ผู้ใช้คริปโตรายหนึ่งสูญเสีย USDT มูลค่า 386,300 ดอลลาร์ หลังโอนเงินไปยังที่อยู่ปลอมที่ถูกฝังไว้ในประวัติธุรกรรมของตัวเอง

- กลโกงนี้เรียกว่า Address Poisoning โดยผู้โจมตีสร้างที่อยู่กระเป๋าเงินปลอมที่มีตัวอักษรต้นและท้ายเหมือนกับที่อยู่จริงแทบทุกตัว แล้วส่งธุรกรรมเล็กน้อยเพื่อให้ปรากฏในประวัติการโอนเงินของเหยื่อ

- เหตุการณ์นี้เตือนให้ผู้ใช้ทุกคนตรวจสอบที่อยู่ปลายทางอย่างละเอียดทุกครั้งก่อนกดยืนยันธุรกรรม ไม่ควรคัดลอกที่อยู่จากประวัติการโอนเงิน

แนวโน้มผลกระทบต่อราคา Bearish

ข่าวการสูญเสียเงินจากกลโกง Address Poisoning ส่งผลลบต่อความเชื่อมั่นของผู้ใช้ใหม่ที่กำลังพิจารณาเข้ามาในตลาดคริปโต นอกจากนี้ยังตอกย้ำภาพลักษณ์ด้านความปลอดภัยของการโอน Stablecoin ที่ยังคงเป็นความเสี่ยงสูงหากผู้ใช้ไม่ระมัดระวังเพียงพอ ในระยะสั้น อาจทำให้นักลงทุนบางส่วนลังเลใจก่อนทำธุรกรรมขนาดใหญ่

ตามรายงานจาก Cointelegraph เมื่อวันที่ 9 เมษายน 2569 เวลา 09:30 น. ตามเวลาไทย ผู้ใช้คริปโตรายหนึ่งสูญเสีย USDT มูลค่ารวม 386,300 ดอลลาร์ (ประมาณ 13 ล้านบาท) หลังจากโอนเงินไปยังที่อยู่กระเป๋าเงินปลอมโดยไม่ทันสังเกต โดยที่อยู่ดังกล่าวถูกฝังไว้ในประวัติธุรกรรมของเหยื่อผ่านกลโกงที่เรียกว่า Address Poisoning ข้อมูลบนเชนยืนยันว่าเงินถูกโอนออกจากกระเป๋า 0x3061…4c9421 ไปยังที่อยู่ปลอม 0xb302…69cf88 แทนที่จะเป็นที่อยู่จริงของเจ้าของ ซึ่งทั้งสองที่อยู่มีตัวอักษร 4 ตัวแรกและ 4 ตัวท้ายที่เหมือนกันทุกประการ ทำให้ยากต่อการสังเกตด้วยตาเปล่า

Address Poisoning คืออะไร และทำงานอย่างไร

กลโกงแบบ Address Poisoning อาศัยพฤติกรรมทั่วไปของผู้ใช้ที่มักคัดลอกที่อยู่ปลายทางจากประวัติธุรกรรมแทนการพิมพ์ใหม่ทุกครั้ง ผู้โจมตีจะใช้โปรแกรมอัตโนมัติสร้างที่อยู่กระเป๋าเงินปลอมที่มีตัวอักษรต้นและท้ายตรงกับที่อยู่จริงของเหยื่อ จากนั้นส่งธุรกรรมขนาดเล็กมาก (dust transaction) ไปยังกระเป๋าเหยื่อ เพื่อให้ที่อยู่ปลอมปรากฏอยู่ในรายการธุรกรรมล่าสุด

เมื่อเหยื่อต้องการโอนเงินในครั้งถัดไป พวกเขามักเลื่อนดูประวัติธุรกรรมและคัดลอกที่อยู่ที่เห็นโดยไม่ตรวจสอบตัวอักษรตรงกลางซึ่งแตกต่างกันโดยสิ้นเชิง ในกรณีนี้ ที่อยู่จริงคือ 0xb302f812d8…5189ecf88 แต่เหยื่อกลับส่งเงินไปที่ 0xb302c7160e…3d669cf88 แทน ธุรกรรมเกิดขึ้นเมื่อเวลา 09:30 น. วันที่ 9 เมษายน และไม่สามารถยกเลิกได้เนื่องจากธรรมชาติของบล็อกเชน

เหตุการณ์นี้ไม่ใช่ครั้งแรก ความเสียหายสะสมมหาศาล

กลโกงประเภทนี้เกิดขึ้นซ้ำแล้วซ้ำเล่าในวงการคริปโต ก่อนหน้านี้เมื่อวันที่ 20 ธันวาคม 2568 มีรายงานการสูญเสีย USDT เกือบ 50 ล้านดอลลาร์จากการโจมตีแบบเดียวกัน โดยเหยื่อถอนเงินจาก Binance แล้วพยายามโอนกลับไปยังกระเป๋าของตัวเอง แต่กลับส่งไปยังที่อยู่ปลอมที่ผู้โจมตีสร้างขึ้นหลังจากดักดูธุรกรรมทดสอบในอีก 26 นาทีต่อมา และในเดือนมกราคม 2569 ก็มีเหยื่อรายอื่นสูญเสีย USDT มูลค่า 514,000 ดอลลาร์จากกลโกงชนิดเดียวกัน

สิ่งที่ทำให้กลโกงนี้น่ากลัวคือความเร็วและความแม่นยำของโปรแกรมผู้โจมตี ที่สามารถสร้างที่อยู่ปลอมและส่ง dust transaction เข้ามาในประวัติของเหยื่อได้ภายในไม่กี่นาทีหลังเหยื่อทำธุรกรรมครั้งแรก นอกจากนี้ แม้ Tether จะมีความสามารถในการระงับ USDT ในกระเป๋าที่ถูกตั้งสถานะ แต่ผู้โจมตีในหลายคดีมักรีบแลก USDT เป็น DAI หรือ ETH แล้วโอนผ่านบริการผสมธุรกรรมเพื่อปกปิดเส้นทางการเงินก่อนที่จะถูกระงับได้

วิธีป้องกันตัวเองจากกลโกงนี้

การป้องกันตนเองจาก Address Poisoning ทำได้ง่ายหากตั้งนิสัยที่ถูกต้องตั้งแต่ต้น สิ่งสำคัญที่สุดคือ ห้ามคัดลอกที่อยู่ปลายทางจากประวัติธุรกรรม ไม่ว่าจะดูคุ้นเคยแค่ไหน ให้ใช้สมุดที่อยู่ (Address Book) ที่บันทึกไว้อย่างปลอดภัยแทน หรือพิมพ์ที่อยู่ใหม่โดยตรงจากแหล่งที่เชื่อถือได้

นอกจากนี้ ก่อนยืนยันธุรกรรมทุกครั้ง โดยเฉพาะธุรกรรมขนาดใหญ่ ควรตรวจสอบที่อยู่ปลายทางทั้งหมดตัวต่อตัว ไม่ใช่แค่ดูตัวอักษร 4 ตัวแรกและ 4 ตัวท้าย ซึ่งเป็นจุดที่ผู้โจมตีออกแบบให้ดูเหมือนกันโดยเฉพาะ กระเป๋าเงินหลายตัวมีฟีเจอร์แสดงที่อยู่แบบเต็ม ควรเปิดใช้งานและตรวจสอบทุกครั้งก่อนกดส่ง

ส่วนตัวผู้เขียนมองว่าเรื่องนี้ควรเป็นสัญญาณเตือนสำหรับทุกคนในวงการคริปโต ไม่ใช่แค่ผู้เสียหายรายนี้ เพราะกลโกง Address Poisoning ไม่ได้อาศัยการเจาะระบบหรือโค้ดที่ซับซ้อน แต่อาศัยความเคยชินและความไม่ระวังของผู้ใช้ล้วนๆ และนั่นทำให้มันอันตรายกว่าที่คิด เมื่อธุรกรรมออกไปแล้ว แทบไม่มีทางกู้คืนได้ ต่อให้ Tether ช่วยก็ตาม เพราะผู้โจมตีมักรีบแปลงเงินทิ้งก่อน สิ่งที่ต้องจับตาคือว่าจะมีกระเป๋าเงินหรือแพลตฟอร์มใดออกฟีเจอร์เตือนภัยเพิ่มเติมเพื่อรับมือกลโกงแบบนี้โดยเฉพาะหรือไม่ เพราะตอนนี้ภาระทั้งหมดยังตกอยู่ที่ผู้ใช้คนเดียว

ที่มา: @Cointelegraph

ภาพจาก AI