สรุปข่าว

- Wasabi Protocol ถูกเจาะระบบข้ามเชนบน Ethereum และ Base เมื่อวันที่ 30 เม.ย. 2569 มูลค่าความเสียหายกว่า $5.15 ล้าน

- สาเหตุหลักมาจากผู้โจมตีเข้าควบคุมบัญชี Wasabi-Deployer ซึ่งมีสิทธิ์สูงสุดเหนือสัญญาอัจฉริยะทั้งหมด ก่อนอัปเกรดโค้ดเพื่อดูดสินทรัพย์ออกจากระบบ

- ผู้ที่เคยใช้งาน Wasabi Protocol ควรรีบยกเลิกการอนุมัติสัญญาทันที และหลีกเลี่ยงการกดลิงก์ขอคืนเงินที่น่าสงสัย

แนวโน้มผลกระทบต่อราคา Bearish

การเจาะระบบ DeFi มูลค่ากว่า $5 ล้านในครั้งนี้สร้างความกังวลต่อความปลอดภัยของ Perpetual DEX บนเชน Ethereum และ Base โดยตรง ช่วยตอกย้ำความเสี่ยงของโปรโตคอลที่พึ่งพา admin key เพียงอันเดียว ซึ่งอาจส่งผลให้นักลงทุนระมัดระวังการใช้งาน DeFi มากขึ้นในระยะสั้น

เมื่อวันที่ 30 เม.ย. 2569 เวลาประมาณ 14:49 น. ตามเวลาไทย (07:49 AM UTC) Wasabi Protocol โปรโตคอล Perpetual DEX บนบล็อกเชน Ethereum และ Base ถูกเจาะระบบในการโจมตีแบบข้ามเชน ส่งผลให้สินทรัพย์ถูกขโมยออกไปมูลค่ากว่า $5.15 ล้าน ตามรายงานจาก Cointelegraph โดยอ้างอิงการยืนยันจากบริษัทรักษาความปลอดภัย PeckShield และ Blockaid ทีมงาน Wasabi Protocol ประกาศผ่าน X ว่าทราบถึงปัญหาดังกล่าวและกำลังตรวจสอบอยู่ พร้อมเตือนผู้ใช้ไม่ให้โต้ตอบกับสัญญาอัจฉริยะของโปรโตคอลจนกว่าจะมีการแจ้งเพิ่มเติม

ผู้โจมตีเข้าควบคุม Wasabi-Deployer ก่อนดูดสภาพคล่องทั้งหมด

การสืบสวนเบื้องต้นโดย CertiK และ BlockSec ชี้ให้เห็นว่าผู้โจมตีสามารถเข้าควบคุมบัญชี “Wasabi-Deployer” ซึ่งมีสิทธิ์บริหารจัดการสูงสุดเหนือสัญญาอัจฉริยะทั้งหมดของโปรโตคอล จากนั้นจึงทำการอัปเกรดโค้ดผ่านกลไก UUPS (Upgradeable Proxy Pattern) เพื่อแทนที่โค้ดเดิมด้วยโค้ดอันตราย ก่อนดูดสภาพคล่องออกจาก WasabiLongPool, WasabiShortPool และ WasabiVault

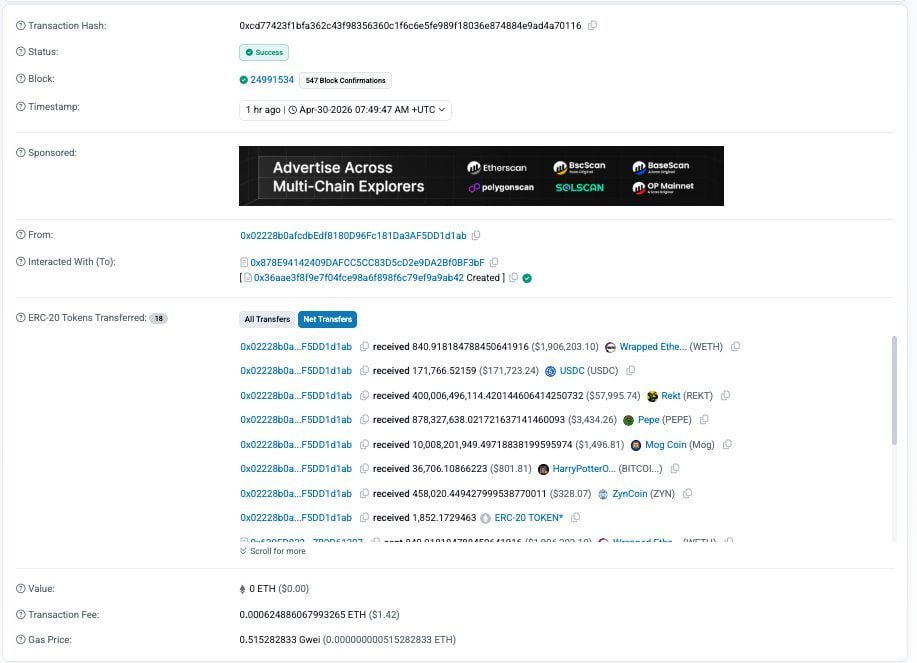

ข้อมูลบนเชนที่ถูกเปิดเผยแสดงให้เห็นธุรกรรมหนึ่งที่โดดเด่น (Transaction Hash: 0xcd77423f…) ซึ่งบันทึกเมื่อเวลา 14:49 น. โดยมีการโอน WETH จำนวน 840.9 เหรียญ มูลค่าราว $1.9 ล้าน รวมถึง USDC อีก 171,766 เหรียญ และโทเคนอื่น ๆ อีกหลายรายการเข้าสู่กระเป๋าของผู้โจมตี นอกจากนี้ยังมีรายงานว่าบัญชีที่ได้รับสิทธิ์ ADMIN_ROLE ในระบบนั้นถูกระบุว่ามีความเชื่อมโยงกับ Tornado Cash ซึ่งเป็นบริการผสมธุรกรรมที่ถูกแบนในสหรัฐฯ

จุดอ่อนหลักของระบบนี้คือการพึ่งพา admin key เพียงอันเดียวโดยไม่มีระบบสำรองหรือกลไก timelock (การหน่วงเวลาก่อนอัปเกรด) ทำให้เมื่อกุญแจดังกล่าวถูกเจาะ ผู้โจมตีสามารถควบคุมสัญญาทั้งหมดได้ทันทีโดยไม่มีอุปสรรคใด

สิ่งที่ผู้ใช้ต้องทำทันที

สำหรับผู้ที่เคยใช้งาน Wasabi Protocol ควรดำเนินการดังนี้ทันที ได้แก่ เข้าไปยกเลิกการอนุมัติสัญญาอัจฉริยะทั้งหมดผ่านเครื่องมืออย่าง Revoke.cash, ถือว่าโทเคนที่ได้มาจากโปรโตคอลอย่าง sUSDC, wWETH และ sBTC อาจมีความเสี่ยง รวมถึงหลีกเลี่ยงการกดลิงก์ที่อ้างว่าเป็นช่องทางขอคืนเงิน เนื่องจากอาจเป็นกับดักของผู้ไม่หวังดีที่สองที่สวมรอยเข้ามา

ก่อนหน้านี้ Siam Blockchain ได้รายงานว่า ธนาคารยักษ์ชี้ DeFi ยังแกร่ง แม้เพิ่งโดนแฮ็กเกอร์กวาดเงินทะลุ 292 ล้านดอลลาร์ ซึ่งสะท้อนให้เห็นว่าปัญหาด้านความปลอดภัยของ DeFi ยังคงเป็นความเสี่ยงสำคัญที่ต้องจับตาอย่างต่อเนื่อง นอกจากนี้ยังมีกรณี ZetaChain ที่ถูกเจาะ $334,000 หลังละเลยรายงานช่องโหว่ ก่อนหน้าเพียงไม่กี่วัน ซึ่งตอกย้ำว่าการจัดการสิทธิ์ admin และกระบวนการตรวจสอบความปลอดภัยคือหัวใจสำคัญของโปรโตคอล DeFi ทุกตัว

ส่วนตัวผู้เขียนมองว่าเหตุการณ์นี้เป็นบทเรียนที่เจ็บปวดแต่สำคัญมากสำหรับวงการ DeFi โปรโตคอลที่ให้สิทธิ์บริหารจัดการทั้งหมดอยู่ในมือของ admin key อันเดียวโดยไม่มี timelock หรือระบบ multisig ถือว่ามีจุดเสี่ยงที่ยอมรับไม่ได้ในยุคนี้ สิ่งที่น่าจับตาต่อจากนี้คือว่า Wasabi Protocol จะมีแผนชดเชยผู้ที่ได้รับความเสียหายอย่างไร และโปรโตคอล Perpetual DEX อื่น ๆ บน Ethereum และ Base จะรีบตรวจสอบโครงสร้างสิทธิ์ admin ของตัวเองหรือเปล่า ถ้าคุณใช้งาน DeFi บน Base หรือ Ethereum อยู่ ผมแนะนำให้ลองเข้าไปตรวจสอบที่ Revoke.cash ว่ายังมีการอนุมัติสัญญาที่ไม่จำเป็นค้างอยู่บ้างไหม

ที่มา: @Cointelegraph

ภาพจาก AI